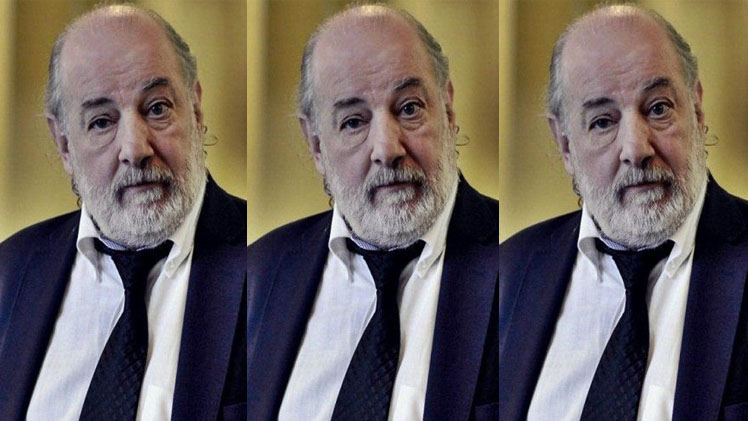

Un informe de la Auditoría General de la Nación da cuenta del cúmulo de irregularidades que permiten digitar arbitrariamente, dentro del Poder Judicial, a qué juez le toca investigar cada causa, lo que explica que magistrados cercanos al Gobierno y a la Embajada de los EEUU, como Bonadío o Ercolini, sean siempre los que terminan quedándose con las más sensibles.

El informe, si bien tiene fecha del 20 de diciembre de 2016, se mantuvo en reserva por lo escandaloso de sus conclusiones.

Entre las principales críticas figuran:

-La falta de acceso adecuado al código fuente del Módulo de Asignación de Causas del Sistema de Gestión Judicial Lex 100 impide emitir opinión sobre su funcionamiento y la calidad de los algoritmos, y sobre la exactitud y confiablidad del algoritmo utilizado para la asignación de causas.

-El perfil administrador de oficina de asignación se encuentra habilitado a realizar acciones sensibles, sin que el sistema le exija asentar adecuadamente la aprobación de instancias superiores.

-La inexistencia de medidas que restrinjan o permitan controlar adecuadamente la operación del perfil administrador de oficina de asignación impide asegurar que no se realicen acciones inapropiadas en la asignación de causas.

-Se pudo comprobar que el módulo de asignación de causas cuenta con una serie de funcionalidades sensibles en el sentido de que su utilización inapropiada puede sesgar el resultado de una asignación.

– Existe un botón de “Ingreso Diferido”, que se podría utilizar para asignar una causa a un juzgado en particular sin realizar sorteo por sistema.

– Se verificó la existencia de la opción de “inhibir oficinas” por rubro, lo que permite sesgar el resultado de un sorteo (…) La misma opción está disponible en caso de reasignación de causas.

– El sistema permite asignar más de una bolilla por oficina de tal manera que cada oficina siga participando del próximo sorteo aun habiendo salido sorteada recientemente.

– Al pie de la pantalla de configuración de sorteo, se encuentra la lista de juzgados habilitados para el rubro. Es posible eliminar la lista y cargar un único juzgado. De este modo se puede asignar la causa a un juzgado en particular sin necesidad de inhibir al resto.

– Es posible resortear una causa un número indeterminado de veces sin que el sistema exija autorización de instancias superiores y sin que esta acción genere una alarma de auditoría.

– Falta de controles y autorizaciones sistematizadas, Logs de auditoría robustos, procedimientos de revisión periódicos ni alarmas activas ante eventos críticos.

– Durante las tareas de campo, el perfil de administrador de oficina de asignación podía acceder a información crítica, como la cantidad de causas asignadas a cada juzgado, con el riesgo de que pudiera prever o aproximar el resultado del próximo sorteo.

– El procedimiento para solicitar un alta de usuario consiste en el envío de un mail genérico de los juzgados –en vez de recurrirse a la utilización de un formulario estándar aprobado–, y la identidad del beneficiario no es validada exhaustivamente.

– La asignación inicial de contraseñas o su blanqueo es realizada en forma manual por los administradores del módulo, lo que eventualmente permite asumir el perfil de cualquiera de los usuarios y operar en su nombre sin ser detectados.

– El módulo de gestión de usuarios carece de pistas de auditoría que registren las acciones realizadas por los administradores. Esto permite, por ejemplo, crear un usuario o modificar una contraseña, sin dejar rastro de ello.

– No se aplican políticas de contraseña segura (como el uso obligatorio de una combinación de mayúsculas, minúsculas, números y símbolos), lo que las hace vulnerables a ataques de fuerza bruta.

– El módulo de gestión de usuarios permite eliminar cuentas. Una vez eliminadas, no queda registro de su actividad en el sistema.

– Deja abiertas innumerables posibilidades de errores o actividades maliciosas, como la fuga de información crítica o la manipulación de procesos.

– La ausencia de condiciones para asegurar una correcta administración de usuarios permite la eventual realización de acciones maliciosas sobre el Sistema de Gestión Judicial sin dejar rastros o dejando pistas inciertas.

– Estas particularidades generan que una eventual búsqueda de eventos críticos se torne sumamente compleja y probablemente ineficaz.

– No evita la generación de causas gemelas mediante la leve modificación de datos en los actores.

– La funcionalidad de asignación de causas del SGJ presenta bajo rendimiento e indisponibilidad del servicio en determinados horarios.

– Permite el acceso a información sensible por parte de personal no autorizado.

– Se detectaron vulnerabilidades (puertos abiertos en los firewalls sin que existan servicios o aplicaciones activas que los utilicen) que podrían explotarse para el establecimiento de una “puerta trasera” permanente (acceso oculto persistente).

La lista de irregularidades detectadas por la AGN, y expuestas por los periodistas Ari Lijalad y Carla Pelliza, parece interminable, pero permite comprender que la asignación «por sorteo» de causas judiciales no es más que una ficción que le permite al Gobierno manejar las mismas, direccionándolas hacia jueces adictos.